Differenza tra autenticazione e autorizzazione

Contenuto

- Tabella di comparazione

- Definizione di autenticazione

- Esempio :

- Definizione di autorizzazione

- Esempio :

- Conclusione

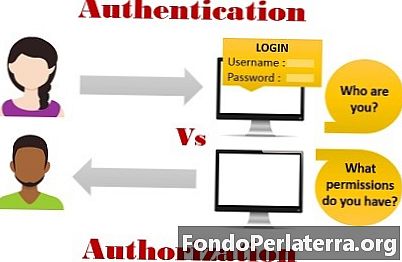

L'autenticazione e l'autorizzazione sono utilizzate per quanto riguarda la sicurezza delle informazioni che consente la sicurezza su un sistema informativo automatizzato. Le terminologie sono utilizzate in modo intercambiabile ma sono distinte. L'identità di una persona è garantita dall'autenticazione. D'altra parte, l'autorizzazione controlla l'elenco di accesso della persona autenticata. In altre parole, l'autorizzazione include le autorizzazioni concesse da una persona.

- Tabella di comparazione

- Definizione

- Differenze chiave

- Conclusione

Tabella di comparazione

| Base per il confronto | Autenticazione | Autorizzazione |

|---|---|---|

| Di base | Verifica l'identità delle persone per consentire l'accesso al sistema. | Verifica i privilegi o le autorizzazioni delle persone per accedere alle risorse. |

| Include il processo di | Verifica delle credenziali dell'utente. | Convalida delle autorizzazioni utente. |

| Ordine del processo | L'autenticazione viene eseguita al primo passaggio. | L'autorizzazione viene generalmente eseguita dopo l'autenticazione. |

| Esempi | Nelle applicazioni di online banking, l'identità della persona viene innanzitutto determinata con l'aiuto dell'ID utente e della password. | In un sistema multiutente, l'amministratore decide quali privilegi o diritti di accesso hanno ciascun utente. |

Definizione di autenticazione

Autenticazione il meccanismo determina l'identità dell'utente prima di rivelare le informazioni sensibili. È molto cruciale per il sistema o le interfacce in cui la priorità dell'utente è proteggere le informazioni riservate. Nel processo, l'utente presenta un reclamo dimostrabile sull'identità individuale (la propria) o sull'identità di un'entità.

Le credenziali o il reclamo potrebbero essere un nome utente, una password, un dito, ecc. L'autenticazione e il non rifiuto, il tipo di problemi sono gestiti nel livello dell'applicazione. Il meccanismo di autenticazione inefficiente potrebbe influire in modo significativo sulla disponibilità del servizio.

Esempio :

Ad esempio, è presente un documento elettronico sul ricevitore B su Internet. In che modo il sistema identificherà che l'er A ha inviato un messaggio dedicato al destinatario B. Un intruso C può intercettare, modificare e riprodurre il documento per ingannare o rubare le informazioni chiamate da questo tipo di attacco costruzione.

Nella situazione data il meccanismo di autenticazione garantisce due cose; in primo luogo, garantisce che er e ricevente siano persone giuste ed è noto come autenticazione dell'origine dati. In secondo luogo, garantisce la sicurezza della connessione stabilita tra er e il ricevitore con l'aiuto della chiave di sessione segreta in modo che non possa essere dedotto ed è noto come autenticazione entità peer.

Definizione di autorizzazione

Autorizzazione la tecnica viene utilizzata per determinare le autorizzazioni concesse a un utente autenticato. In parole semplici, controlla se l'utente è autorizzato ad accedere o meno alle risorse particolari. L'autorizzazione si verifica dopo l'autenticazione, dove l'identità dell'utente è assicurata prima che l'elenco di accessi per l'utente sia determinato cercando le voci memorizzate nelle tabelle e nei database.

Esempio :

Ad esempio, un utente X desidera accedere a un determinato file dal server. L'utente farà una richiesta al server. Il server verificherà l'identità dell'utente. Quindi, trova i privilegi corrispondenti dell'utente autenticato o se gli è consentito accedere a quel determinato file o meno. Nel caso seguente, i diritti di accesso potrebbero includere la visualizzazione, la modifica o l'eliminazione del file se l'utente ha l'autorità per eseguire le seguenti operazioni.

- L'autenticazione viene utilizzata per verificare l'identità dell'utente al fine di consentire l'accesso al sistema. D'altra parte, l'autorizzazione determina chi dovrebbe essere in grado di accedere a cosa.

- Nel processo di autenticazione, le credenziali dell'utente vengono verificate, mentre nel processo di autorizzazione viene convalidato l'elenco di accesso dell'utente autenticato.

- Il primo processo è l'autenticazione, quindi si verifica l'autorizzazione.

- Facciamo l'esempio dei servizi bancari online. Quando un utente desidera accedere al servizio, l'identità dell'utente viene determinata per garantire che la persona sia la persona giusta che afferma di essere. Una volta identificato l'utente, l'autenticazione abilita l'autorizzazione che determina ciò che l'utente è autorizzato a fare. Qui l'utente è autorizzato ad accedere al proprio account online dopo l'autenticazione.

Conclusione

L'autenticazione e l'autorizzazione sono le misure di sicurezza adottate per proteggere i dati nel sistema informativo. L'autenticazione è il processo di verifica dell'identità della persona che si avvicina al sistema. D'altra parte, l'autorizzazione è il processo di controllo dei privilegi o dell'elenco di accesso per i quali la persona è autorizzata.